小米安全中心宣布推出 2023 小米手机守护计划,本次守护计划奖金池总额 100 万元人民币,活动时间为 9 月 5 日-10 月 6 日。

本次测试机型为小米 13系列,守护计划需自行购买设备进行测试。若提交了符合守护计划收录要求的有效漏洞即可报销产品购买费用,否则不予报销(提供发票)。

漏洞利用要求

- 官方最新稳定版ROM

- 浏览器版本通过小米应用商店更新到最新版本

- 保持默认的系统设置,或是正常使用手机的设置,无任何特殊改动

- 不能申请和使用Accessibility权限

- 外界未曝光细节与 POC 的 0day 漏洞(Chrome buglist 内公开漏洞不在奖励计划内)

- 所有漏洞(包括root权限提升)在所有场景中只会判定有效一次,在其他场景或利用链中再次被使用,将被视为漏洞重复

漏洞验证方式

白帽子需提交完整的漏洞利用报告,包括:

-

漏洞分析的详细报告,包括必要的调用链描述+截图

-

验证漏洞的poc,或exp 的源码

-

存在多交互场景或者具备一定演示效果的,上传录制视频

小米安全团队会在“漏洞利用要求”中提及的环境中复现漏洞

-

漏洞复现成功,会确认漏洞与攻击场景成立

-

漏洞复现失败,会对漏洞利用链中有效的漏洞进行单独折算奖励

漏洞有效性

-

漏洞有效性以最先提交为准,后续提交的重复漏洞不纳入「Xiaomi 13守护计划」奖励范围

-

对于PoC链中存在多个漏洞的场景中,如果出现部分漏洞重复的情况,会对PoC链中非重复漏洞内容进行场景折算(如完整复现 POC 链中有 3 个漏洞,其中一项未重复,则奖励为完整奖励的 1/3)

(如担心漏洞重复,提交前可向security@xiaomi.com先行提供漏洞片段信息,小米安全团队进行确认)

奖励标准

本次守护计划奖金池总额100万元人民币

公式:基础奖励x交互系数+挑战项奖金(完成挑战项)

漏洞收录范围&奖励

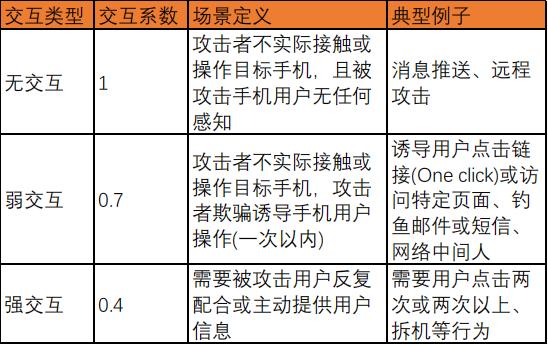

交互系数

挑战项

通过未公开 0day 漏洞在任意场景可以获取小米 * 完整root 权限(官方 root 工具除外),直接奖励 100,000 元奖金。

通过未公开 0day 漏洞在任意场景下开机直接解锁手机 ,直接奖励 100,000 元奖金。

备注

针对包括但不限于需要诱导用户点击链接、钓鱼邮件、多次交互等行为才能触发的安全漏洞。分为无交互、弱交互和强交互三种类型。

- 远程:指在不安装应用或不实际接触设备的情况下利用漏洞实施攻击,包括通过网页浏览、阅读短信彩信、收发邮件、文件下载、无线网络通信(不包括通信距离小于10厘米的短距通信)等方式。

- 近场通信:指NFC、蓝牙

- 静默安装:指安装应用实现过程中,被攻击者完全无感知(例如,应用商店自动安装时有弹框提示不属于静默安装)

ufabet

มีเกมให้เลือกเล่นมากมาย: เกมเดิมพันหลากหลาย ครบทุกค่ายดัง

ufabet

มีเกมให้เลือกเล่นมากมาย: เกมเดิมพันหลากหลาย ครบทุกค่ายดัง